Public Key-Infrastrukturen

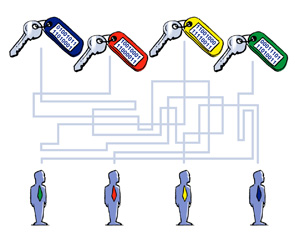

Elektronische Signaturen eröffnen zahlreiche Möglichkeiten zur Abwicklung von Transaktionen über öffentliche Netze. Eine Public Key Infrastruktur (PKI) ermöglicht dabei die Zuordnung von elektronischen Schlüsseln sowohl zu natürlichen Personen als auch zu juristischen Personen oder Servern. Während in einem geschlossenen System Zertifikate nicht zwingend erforderlich sind, dienen diese in einem offenen bzw. Mehrparteiensystem zur Sicherstellung der Identität:

Bei einem Zertifikat wird die Zuordnung zwischen Schlüssel und Person von einer verlässlichen Zertifizierungsstelle, einer Trusted Third Party, analog zum Bürgeramt hinsichtlich des Personalausweis bestätigt. Die Etablierung und Beherrschung der zur Ausgabe von Signaturen und Zertifikaten verbundenen Prozesse und Technologien erfordert eine sorgfältige und umfassende Planung.

Prozesse

Von der Ausgabe über das Sperren bis zum Erneuern von Zertifikaten müssen alle Abläufe ideal aufeinander abgestimmt werden. Die benötigten Prozesse unterscheiden sich je nach Einsatzgebiet und Endanwender. Bei internen PKIs, z.B. zur Absicherung einer unternehmensinternen Anwendung, liegt der Fokus stärker auf der Einbindung in die Strukturen des Unternehmens. Die Ausgabe erfolgt oft über die Personalabteilung und muss vom Betriebsrat abgenommen werden. Betrachtet man externe PKIs, z.B. zum Schutz von Musik-Downloads mittels Digital Rights Management, so stehen hier die Ausgabeprozesse, sowie eine einfache Bedienung im Vordergrund.

Technologien

Der Betrieb von PKIs erfordert eine Vielzahl von Komponenten und Technologien. Mit unserem exzellenten Know How im PKI-Umfeld können wir Sie vom Entwurf Ihrer spezifischen Prozesse über das Customizing von Standardprodukten bis hin zur Entwicklung aller Komponenten genau in dem von Ihnen benötigten und angeforderten Umfang unterstützen.

Bei vielen Projekten kann bei der Implementierung auf Open Source Entwicklungen zurückgegriffen werden. So wird unser für die Bouncy Castle Extensions entwickelte OCSP Responder zur einfachen und schnellen Online-Statusabfrage bereits heute in zahlreichen Anwendungen produktiv eingesetzt.

Unsere Erfahrungen decken sämtliche etablierten PKI-Standards und Technologien wie z.B. X.509, OCSP, CMP und LDAP ab. Bei der Konzeption, dem Aufbau oder der Erweiterung von PKIs finden Sie mit uns einen fachlich und technisch versierten Partner.